22 Σεπτεμβριου 2014

Posted in

Επικαιρότητα

Cyber εγκληματίες εκμεταλλεύτηκαν τη δύναμη των δύο σε απευθείας σύνδεση δικτύων διαφήμισης, το DoubleClick της Google και την δημοφιλή υπηρεσία διαφήμισης Zedo, για να παραδώσουν κακόβουλες διαφημίσεις σε εκατομμύρια χρήστες του διαδικτύου οι οποίες θα μπορούσαν να εγκαταστήσουν κακόβουλο λογισμικό στον προσωπικό τους υπολογιστή.

Μια πρόσφατη έκθεση που δημοσιεύθηκε από έναν ερευνητή ασφαλείας της Malwarebytes δείχνει ότι οι εγκληματίες του κυβερνοχώρου εκμεταλλεύονται έναν αριθμό από ιστοσελίδες, συμπεριλαμβανομένων και των "The Times" του Ισραήλ, The Jerusalem Post και της ιστοσελίδας streaming μουσικής Last.fm, για να σερβίρουν κακόβουλες διαφημίσεις που έχουν σχεδιαστεί για να εξαπλωθεί το πρόσφατα εντοπισμένο Zemot malware.

To malvertising δεν είναι κάποια νέα τακτική που χρησιμοποιείται από εγκληματίες του κυβερνοχώρου, αλλά o Jerome Segura, ένας ανώτερος ερευνητής ασφαλείας στην Malwarebytes, έγραψε σε ένα blog post ότι στην εταιρεία του "σπάνια βλέπουμε επιθέσεις μεγάλης κλίμακας όπως αυτή".

"Ήταν ενεργή, αλλά δεν ήταν και πολύ ορατή για αρκετές εβδομάδες έως ότου αρχίσαμε να βλέπουμε δημοφιλή sites να παίρνουν σημαία στα honeypots μας", έγραψε ο Segura. "Τότε ήταν που αναρωτηθήκαμε ότι κάτι συμβαίνει".

Οι πρώτες εντυπώσεις ήρθαν στα τέλη Αυγούστου και μέχρι τώρα εκατομμύρια υπολογιστές πιθανόν να έχουν εκτεθεί στον Zemot, αν και μόνο τα άτομα με παρωχημένη προστασία antivirus έχουν πραγματικά μολυνθεί.

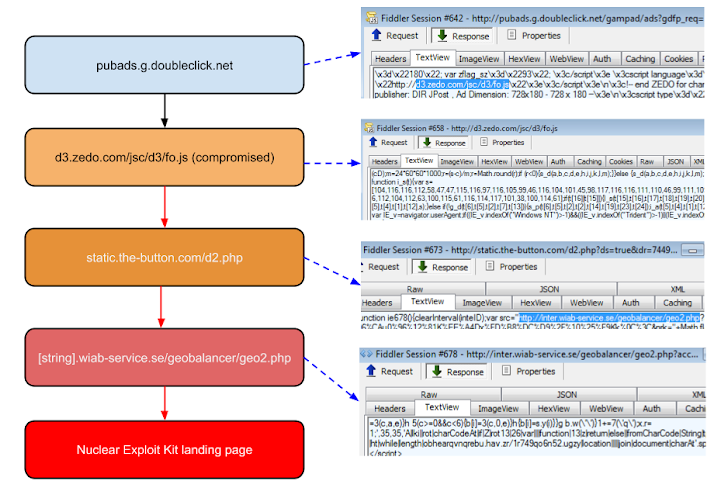

Σύμφωνα με τον Segura, οι κακόβουλες διαφημίσεις οδηγούν τους χρήστες σε ιστοσελίδες που περιέχουν Nuclear exploit kit, το οποίο αναζητά μια unpatched έκδοση του Adobe Flash Player ή του Internet Explorer, σε λειτουργία στο σύστημα του θύματος. Αν βρεθεί ένα, κατεβάζει το κακόβουλο λογισμικό Zemot, το οποίο στη συνέχεια θα επικοινωνήσει με έναν απομακρυσμένο server και θα αρχίσει να κατεβάζει ένα κύμα από άλλες κακόβουλες εφαρμογές.

Ωστόσο, μέχρι τη στιγμή που το κακόβουλο λογισμικό εντοπίστηκε, εκατομμύρια μηχανήματα ηλεκτρονικών υπολογιστών μπορεί να έχουν ήδη εκτεθεί στον Zemot, τόνισε ο ερευνητής, αλλά παρόλα αυτά, όπως πρόσθεσε ο ίδιος, έχουν πραγματικά μολυνθεί μόνο οι χρήστες με out-of-date λογισμικό προστασίας από ιούς, από αυτό το malware.

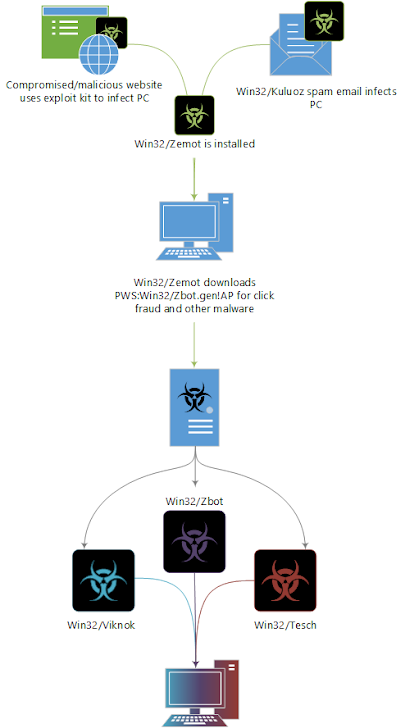

Το κακόβουλο λογισμικό Zemot αναγνωρίστηκε από τη Microsoft νωρίτερα αυτό το μήνα. Σύμφωνα με τη Microsoft, το Zemot συνήθως διανέμεται όχι μόνο από ένα Nuclear exploit kit, αλλά και από Magnitude exploit kit και από spambot malware Kuluoz. Το κακόβουλο λογισμικό επικεντρώνεται σε υπολογιστές με Windows XP, αν και μπορεί επίσης να μολύνει και πιο σύγχρονα λειτουργικά συστήματα που τρέχουν σε x86 και σε 64bit μηχανήματα.

Το κακόβουλο λογισμικό μπορεί εύκολα να παρακάμψει τα λογισμικά ασφαλείας που είναι εγκατεστημένα στο σύστημα, πριν αρχίσει να μολύνει τους υπολογιστές με επιπλέον κακόβουλο λογισμικό, ως εκ τούτου, είναι δύσκολο να προσδιοριστεί η επίθεση που αυτό κάνει σε ένα σύστημα.

Ένας εκπρόσωπος της Google επιβεβαίωσε την "τρύπα ασφαλείας" και είπε ότι η ομάδα γνώριζε για αυτήν και είχε κλείσει όλους τους πληγέντες servers που επανα-προσανατόλιζαν τον κακόβουλο κώδικα και έχουν απενεργοποιήσει επίσης και τις διαφημίσεις που παρέδιδαν το κακόβουλο λογισμικό στους υπολογιστές των χρηστών, ανέφερε το 'The Verge'.

----

Πηγή: The Hacker News, "Malicious Google DoubleClick Advertisements Distributed Malware to Millions of Computers", September 21, 2014, Mohit Kumar

Μετάφραση: Κόμμα Πειρατών Ελλάδας

τελευταία άρθρα

- Ασφάλεια των δεδομένων μας: Μια εξαρχής χαμένη υπόθεση...

- Πώς η Tesla επαναστατικοποίησε την ηλεκτροκίνηση

- Terramaster F4-423: Το NAS που θέλει να τα κάνει όλα (και να συμφέρει)

- Synology DS923+

- Συγκριτικό δωρεάν NAS προγραμμάτων 2023

- Windows 11

- Apple M1: Επανάσταση στους επεξεργαστές ή κόλπο του (Apple) marketing;

- USB 4.0 - Το next big thing της πληροφορικής

- Εξηγώντας το SMR σκάνδαλο των κατασκευαστών σκληρών δίσκων

- Συγκριτικό προγραμμάτων NAS, έτος 2020

δημοφιλή άρθρα / νέα

- Οι ελληνικές εφημερίδες στο διαδίκτυο

- Ducky 1008 Black ALPS: Ένα φθηνό gaming keyboard

- Σπάζοντας το WPA/WPA2 ασύρματο δίκτυο σε λίγες ώρες

- Chat Roulette: Νέα μόδα online chat

- Συγκριτικό WinZip vs. WinRar vs. 7-Zip: Ποιο είναι το καλύτερο συμπιεστικό σήμερα;

- Πώς να κάνετε τον υπολογιστή σας γρηγορότερο σε 5'

- ΟΣΕ: Κράτηση εισιτηρίων μέσω διαδικτύου

- Digea: Γιατί η ψηφιακή τηλεόραση δεν έχει την ποιότητα εικόνας που θα θέλαμε;

- Ποια κάρτα γραφικών να αγοράσω;

- Φτηνά laptop: Compaq Presario CQ61 - 410SV